Trong bài viết này, chúng ta sẽ tìm hiểu về cách triển khai thử nghiệm tấn công DoS (Denial of Service), một trong những phương thức tấn công mạng phổ biến nhất hiện nay. Mục tiêu của bài viết là giúp bạn hiểu rõ hơn về cách thức hoạt động của tấn công DoS và biện pháp bảo vệ hệ thống trước loại tấn công này.

Xem thêm:

1. Chuẩn bị

- VMware Workstation: là một ứng dụng ảo hóa tiên tiến, cho phép người dùng tạo và quản lý các máy ảo trên máy tính cá nhân hoặc máy chủ.

- Kali Linux: là một bản phân phối Linux dựa trên Debian, được phát triển bởi Offensive Security. Được thiết kế chủ yếu cho kiểm thử xâm nhập và bảo mật mạng.

- Công cụ LOIC (Low Orbit Ion Cannon): là một công cụ phần mềm mã nguồn mở được sử dụng để thực hiện các cuộc tấn công mạng loại Denial-of-Service (DoS).

- CentOS 7: là một hệ điều hành Linux phổ biến, dựa trên mã nguồn mở của Red Hat Enterprise Linux (RHEL). Được thiết kế với mục đích cung cấp một nền tảng ổn định và bảo mật cho các ứng dụng.

- Firewall Pfsense: là một hệ điều hành mã nguồn mở dựa trên FreeBSD, được thiết kế chủ yếu để hoạt động như một firewall và router cho mạng. Nó cung cấp một loạt các tính năng bảo mật mạnh mẽ như lọc gói, VPN, quản lý băng thông, phân tích log, và nhiều tính năng mở rộng khác.

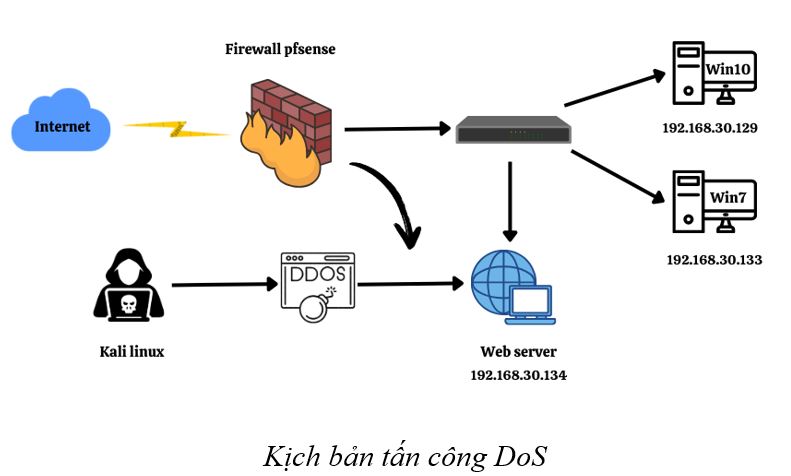

2. Xây dựng kịch bản

- Xây dựng một trang web trên centOS7, được coi như là máy chủ web.

- Đảm bảo cho các máy trong mạng LAN như window7, window10 có thể truy cập đến.

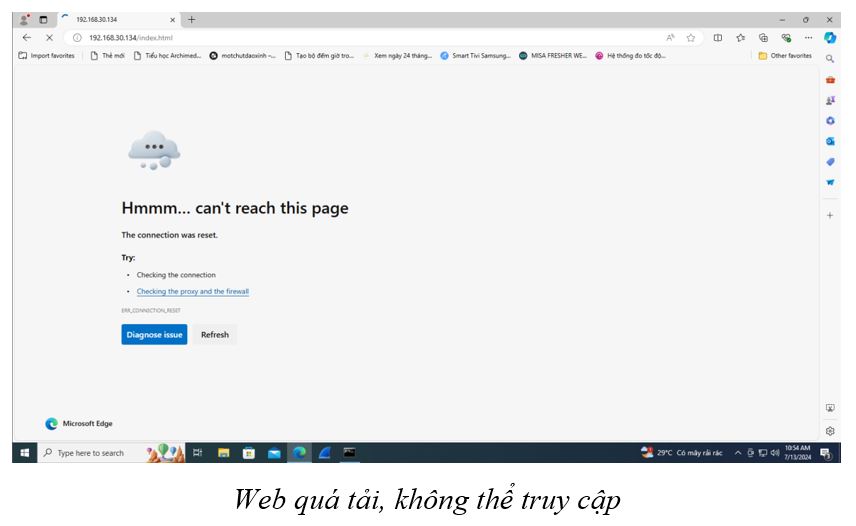

- Mô phỏng thực hiện cuộc tấn công Dos bằng Kali Linux vào máy chủ web, mục đích làm web quá tải dẫn đến không thể truy cập.

- Sử dụng thêm wireshark để theo dõi, kiểm tra hoạt động các gói tin được gửi đi.

- Sử dụng firewall pfsense kết hợp snort để phát hiện và chặn địa chỉ của kẻ tấn công, ở đây là máy kali.

3. Triển khai tấn công

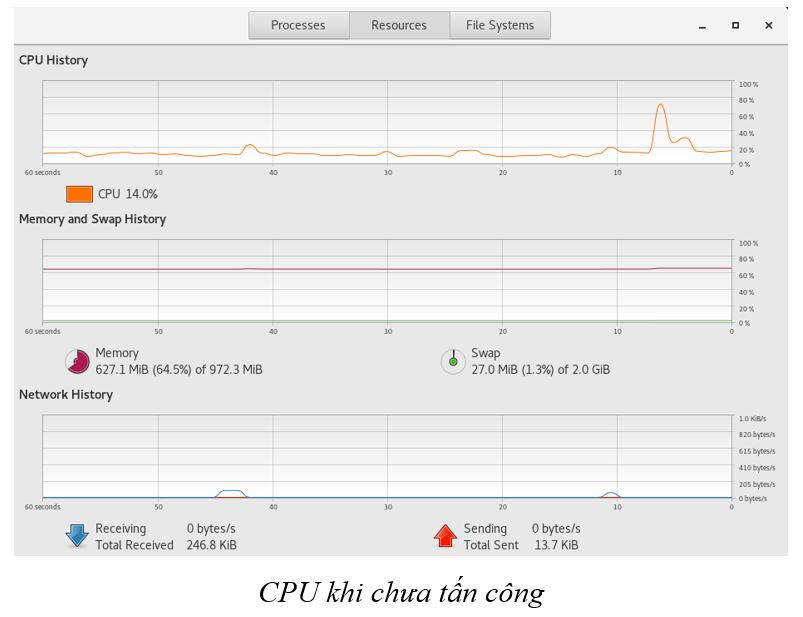

Tình trạng máy chủ: Máy chủ web hoạt động với CPU ổn định với mức dao động 10-15%.

Các máy tính trong mạng LAN vẫn có thể truy cập được bình thường.

Bước 1: Trên kali hỗ trợ công cụ nmap để quét cổng, mở nmap và sử dụng câu lệnh “nmap -Pn 192.168.30.134” để quét các cổng và nhận biết dịch vụ nào đang mở trên máy mục tiêu.

Bước 2: Mở công cụ LOIC trên máy kali, thiết lập các thông số cụ thể và thực hiện tấn công.

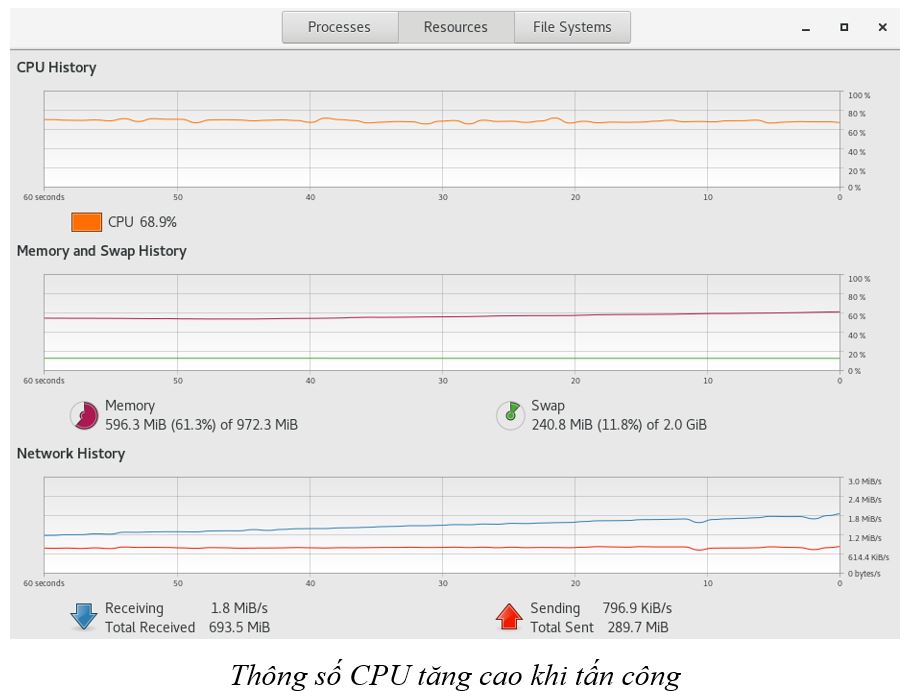

Mục tiêu làm cho máy chủ web nhận nhiều gói tin cùng một lúc, CPU tăng cao dẫn đến web bị treo, người dùng không thể truy cập được.

4. Kết quả thu được

Sau khi thực hiện tấn công, các thông số về CPU đều tăng cao, tình trạng trang web không thể truy cập.

| Máy chủ web chưa bị tấn công | Máy chủ web sau khi bị tấn công | |

| CPU | 10 – 15% | 65 – 70% |

| Network Receive | 0 KiB/s | 1800 KiB/s |

| Network Send | 0 KiB/s | 797 KiB/s |

5. Đánh giá

Cuộc tấn công vào máy chủ web, khiến các máy tính trong mạng LAN không thể truy cập hệ thống. Ngoài ra cuộc tấn công còn làm cho tài nguyên của hệ thống bị cạn kiệt. Kết thúc cuộc tấn công, CPU của máy chủ web lại hoạt động bình thường.

Bài viết liên quan: