Wireshark đã trở thành chương trình bắt gói dữ liệu được nhiều kỹ sư mạng sử dụng. Phần mềm mã nguồn mở này có sẵn cho nhiều hệ điều hành khác nhau, bao gồm Windows, Mac và Linux. Trong bài viết này, mình sẽ hướng dẫn cài đặt wireshark trên Window nhé.

Xem thêm:

- cách cài đặt DVWA trên Windows bằng Xampp

- hàm băm là gì ? Tính chất, Ứng dụng hàm trong thực tế

I. Wireshark là gì?

Phần mềm Wireshark là một phần mềm mã nguồn mở phân tích mạng sử dụng giao diện đồ họa. Công cụ hiển thị nội dung của các gói tin mạng, giúp bạn và giải quyết sự cố mạng hoặc kiểm tra an ninh mạng máy tính một cách chính xác.

II. Ncap là gì?

Npcap là một trình điều khiển mạng dành cho hệ điều hành Windows. Được phát triển bởi Nmap Project – một nhóm phát triển phần mềm an ninh và kiểm tra mạng.

Npcap có khả năng phân tích và giám sát lưu lượng mạng trên Windows. Đây là một phần quan trọng của nhiều công cụ an ninh mạng và kiểm tra mạng như Wireshark, Snort, Suricata, Nessus.

II. Tài liệu hướng dẫn Wireshark toàn tập PDF

Tải hướng dẫn wireshark FULL PDF:

Lưu ý: Khum tải được tài liệu, liên hệ ngay fanpage để được hỗ trợ ạ!

III. Cách tải Wireshark

Video hướng dẫn:

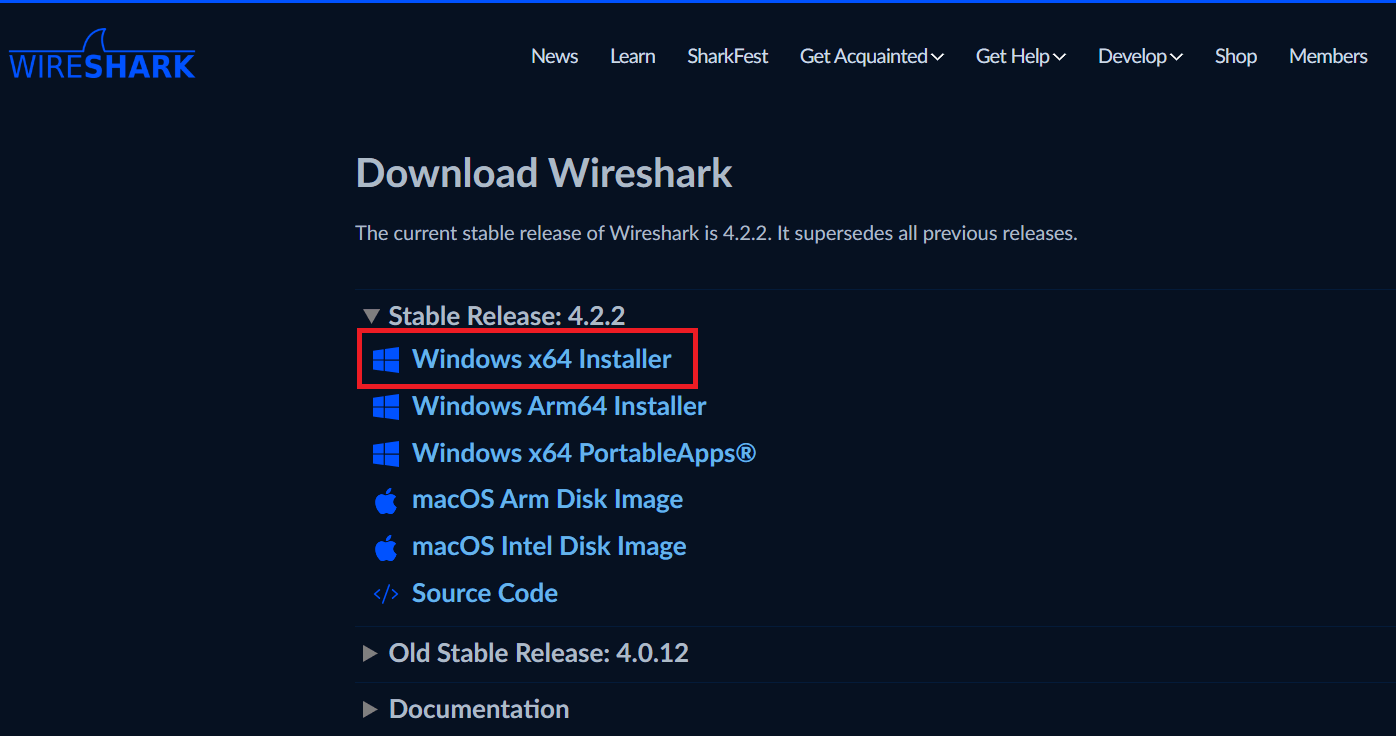

Bước 1: Tải phần mềm Wireshark

– Tải Wireshark từ trang web www.wireshark.org.

– Chọn phiên bản phần mềm phù hợp với hệ điều hành của máy tính của bạn. Ví dụ, nếu bạn sử dụng máy tính 64-bit chạy Windows, hãy chọn Windows Installer (64-bit).

– Sau khi đã chọn, quá trình tải sẽ bắt đầu. Vị trí của tệp tải xuống phụ thuộc vào trình duyệt và hệ điều hành bạn đang sử dụng. Đối với người dùng Windows, vị trí mặc định là thư mục Downloads.

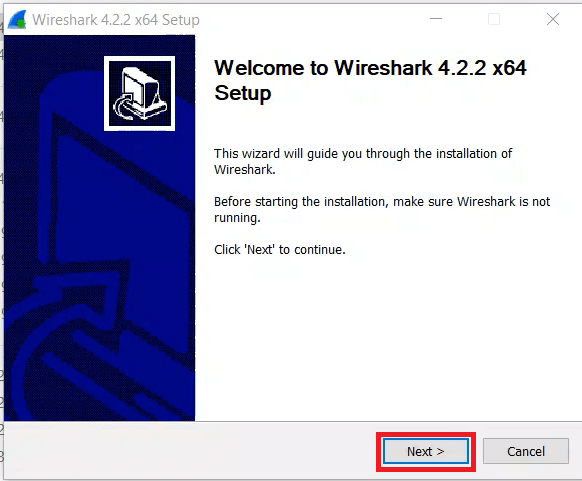

Bước 2: Cài đặt Wireshark

– Tệp đã tải có tên là Wireshark-win64-x.x.x.exe, trong đó x đại diện cho số phiên bản nếu bạn đã tải phiên bản 64bit. Nhấp đúp vào tệp để bắt đầu quá trình cài đặt. Trả lời các thông báo bảo mật mà bạn có thể thấy trên màn hình của bạn.

Lưu ý: Nếu bạn đã cài đặt Wireshark trên máy tính của mình trước đó, bạn sẽ được yêu cầu gỡ bỏ phiên bản cũ trước khi cài đặt phiên bản mới. Đề nghị rằng bạn nên gỡ bỏ phiên bản cũ của Wireshark trước khi cài đặt phiên bản mới. Nhấp vào Yes để gỡ bỏ phiên bản trước đó của Wireshark.

– Nếu đây là lần đầu tiên bạn cài đặt Wireshark, hoặc sau khi bạn đã hoàn thành quá trình gỡ bỏ, bạn sẽ di chuyển đến Hướng dẫn Cài đặt Wireshark. Nhấp vào Next.

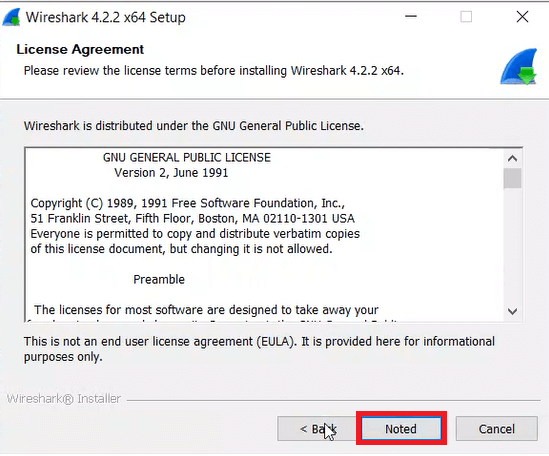

– Tiếp tục di chuyển qua quá trình cài đặt. Nhấp vào Noted khi cửa sổ Thỏa thuận Giấy phép hiển thị.

– Tiếp tục di chuyển qua quá trình cài đặt. Nhấp vào Noted khi cửa sổ Thỏa thuận Giấy phép hiển thị.

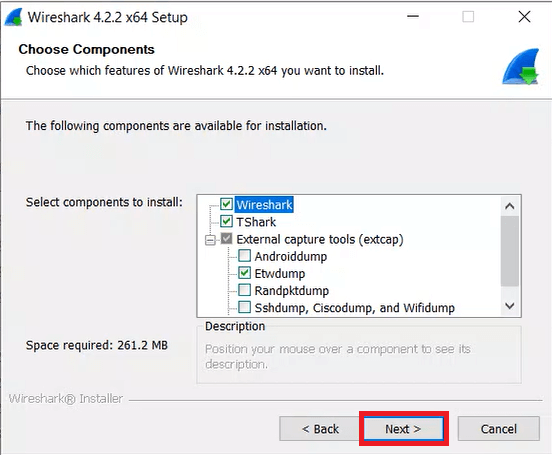

– Giữ nguyên các thiết lập mặc định trên cửa sổ Choose Components và nhấp vào Next.

– Giữ nguyên các thiết lập mặc định trên cửa sổ Choose Components và nhấp vào Next.

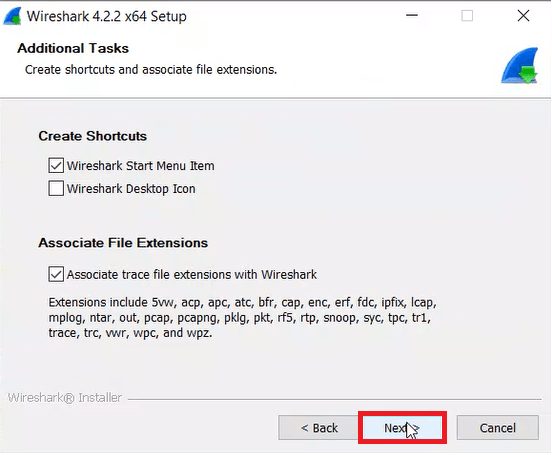

– Chọn các tùy chọn tạo lối tắt mong muốn và nhấp vào Next.

– Chọn các tùy chọn tạo lối tắt mong muốn và nhấp vào Next.

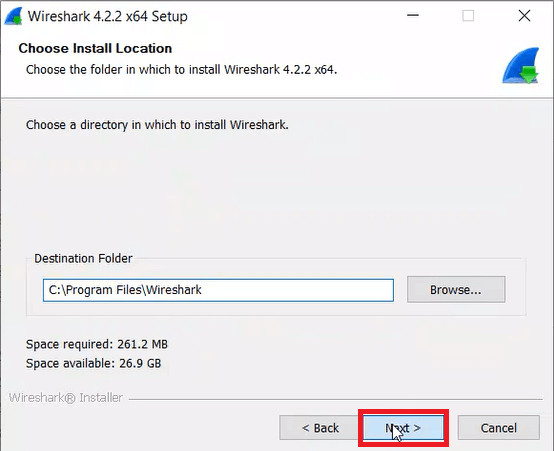

– Bạn có thể thay đổi vị trí cài đặt của Wireshark, nhưng trừ khi bạn có hạn chế không gian đĩa, đề nghị giữ nguyên vị trí mặc định. Nhấp vào Next để tiếp tục.

– Bạn có thể thay đổi vị trí cài đặt của Wireshark, nhưng trừ khi bạn có hạn chế không gian đĩa, đề nghị giữ nguyên vị trí mặc định. Nhấp vào Next để tiếp tục.

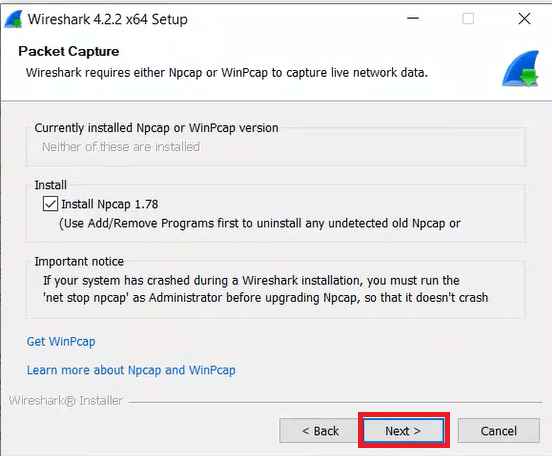

– Để bắt gói dữ liệu mạng trực tiếp, Npcap phải được cài đặt trên PC của bạn. Nếu Npcap đã được cài đặt trên PC của bạn, ô Install sẽ không được chọn. Nếu phiên bản Npcap đã cài đặt trên PC của bạn cũ hơn phiên bản đi kèm với Wireshark, đề nghị bạn cho phép cài đặt phiên bản mới hơn bằng cách nhấp vào ô Install Npcap x.x.x (số phiên bản). Nhấp vào Next để tiếp tục.

– Để bắt gói dữ liệu mạng trực tiếp, Npcap phải được cài đặt trên PC của bạn. Nếu Npcap đã được cài đặt trên PC của bạn, ô Install sẽ không được chọn. Nếu phiên bản Npcap đã cài đặt trên PC của bạn cũ hơn phiên bản đi kèm với Wireshark, đề nghị bạn cho phép cài đặt phiên bản mới hơn bằng cách nhấp vào ô Install Npcap x.x.x (số phiên bản). Nhấp vào Next để tiếp tục.

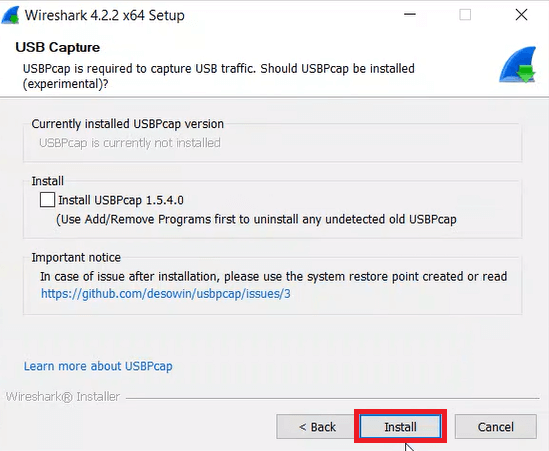

– KHÔNG cài đặt USBPcap để bắt gói dữ liệu bình thường. KHÔNG chọn hộp kiểm để cài đặt USBPcap. USBPcap là một thử nghiệm, và nó có thể gây ra vấn đề USB trên PC của bạn. Nhấp vào Install để tiếp tục.

– KHÔNG cài đặt USBPcap để bắt gói dữ liệu bình thường. KHÔNG chọn hộp kiểm để cài đặt USBPcap. USBPcap là một thử nghiệm, và nó có thể gây ra vấn đề USB trên PC của bạn. Nhấp vào Install để tiếp tục.

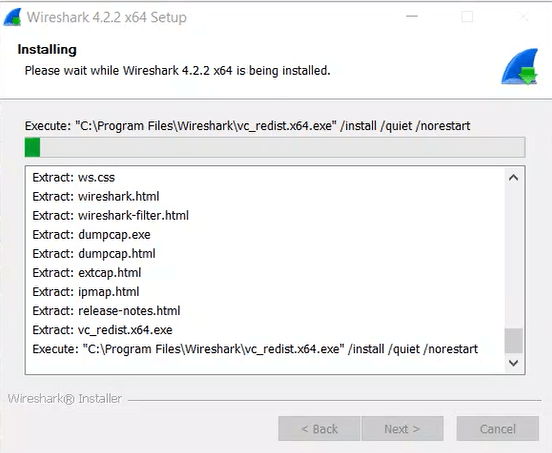

– Wireshark bắt đầu cài đặt các tệp của nó và hiển thị trạng thái của quá trình cài đặt.

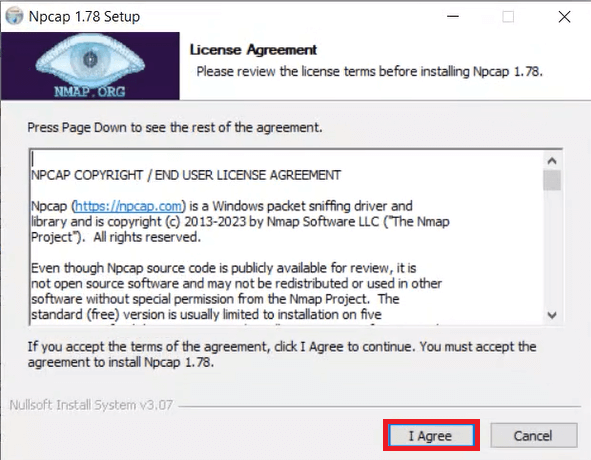

– Trong một cửa sổ riêng biệt, chấp nhận thỏa thuận giấy phép trong Npcap Setup Wizard nếu bạn đang cài đặt Npcap. Nhấp vào I Agree để tiếp tục.

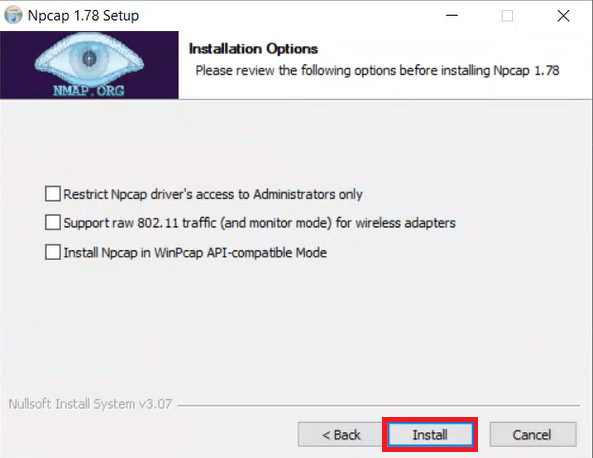

– Nhấp vào Install để cài đặt Npcap. Nhấp vào Next để hoàn tất cài đặt Npcap và nhấp vào Finish để thoát khỏi cài đặt Npcap.

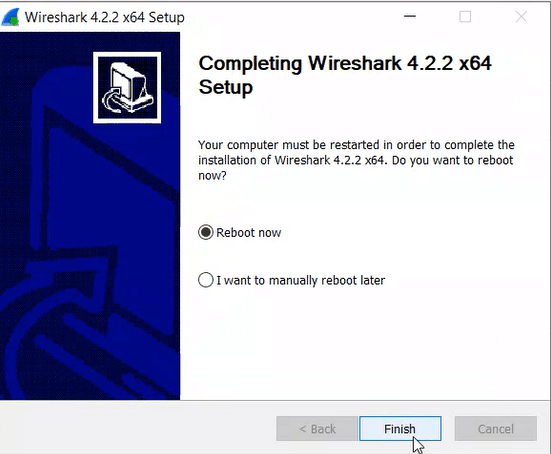

– Nhấp vào Next khi quá trình cài đặt phần mềm Wireshark hoàn tất.

– Nhấp vào Finish để hoàn tất quá trình cài đặt Wireshark. Khởi động lại máy tính nếu cần thiết.

IV. Hướng dẫn sử dụng Wireshark để xem lưu lượng mạng

1. Chuẩn bị

- 01 máy vật lý và 01 máy ảo.

- Hai máy đã ping được với nhau.

2. Bắt và phân tích dữ liệu ICMP trong Wireshark

Trong phần này bạn sẽ thực hiện lệnh ping đến một máy tính khác và bắt gói tin ICMP và các phản hồi trong Wireshark.

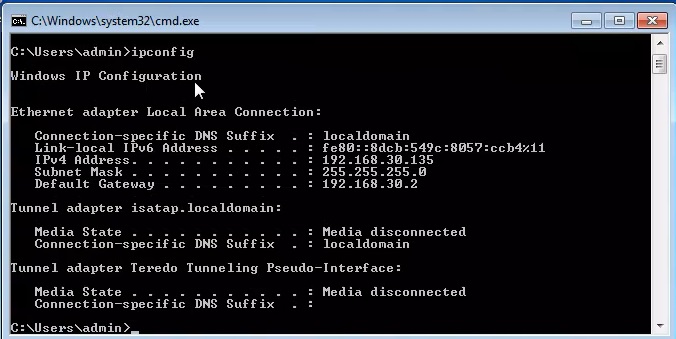

Bước 1: Lấy địa chỉ IP của máy tính ảo.

- Mở một cửa sổ lệnh trên Windows.

- Trong cửa sổ lệnh, nhập ipconfig /all để xem địa chỉ IP của máy tính ảo.

- Đảm bảo máy vật lý và máy ảo đã ping được với nhau.

Bước 2: Khởi động Wireshark và bắt đầu ghi dữ liệu.

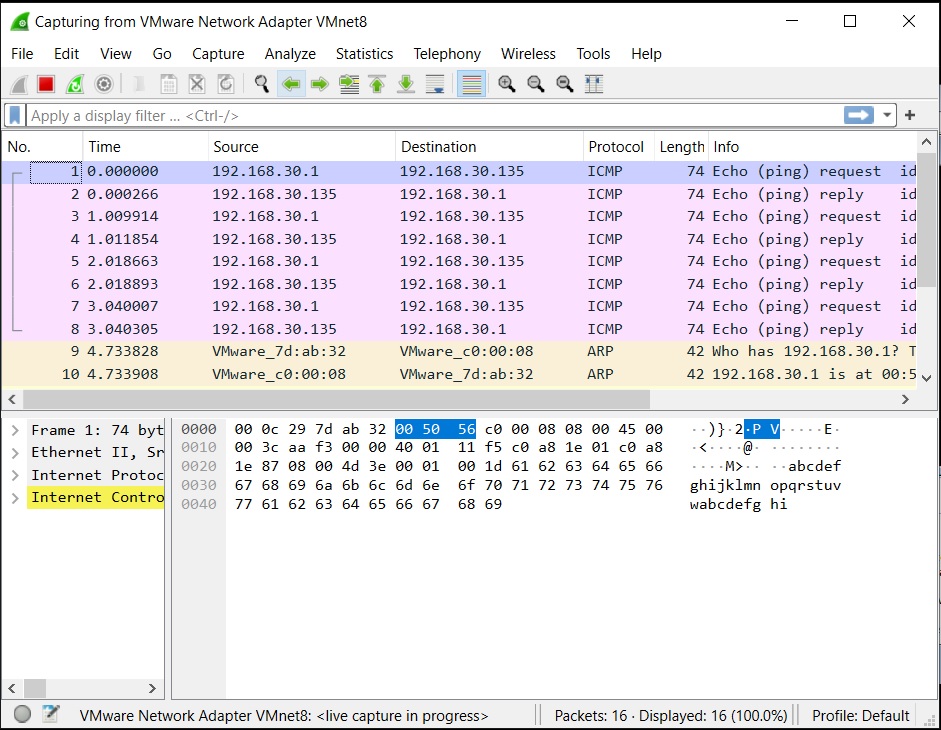

- Truy cập Wireshark. Nhấp đúp vào card mạng mong muốn để bắt đầu việc ghi gói tin. Đảm bảo rằng giao diện mong muốn đang có lưu lượng. Ở ví dụ này, mình sẽ theo dõi card VMNET 8.

- Các dòng dữ liệu sẽ xuất hiện với màu sắc khác nhau tùy thuộc vào giao thức. Thông tin này có thể cuộn rất nhanh tùy thuộc vào việc truyền thông đang diễn ra giữa máy tính của bạn và mạng LAN. Chúng ta có thể áp dụng bộ lọc để dễ dàng hơn khi xem và làm việc với dữ liệu được Wireshark ghi lại.

- Dừng việc ghi dữ liệu bằng cách nhấp vào biểu tượng Dừng Ghi.

Lưu ý: Nếu máy tính ảo không phản hồi các lệnh ping của bạn, điều này có thể là do tường lửa đang chặn các yêu cầu này.

Bước 3: Kiểm tra dữ liệu đã bắt được:

Dữ liệu Wireshark được hiển thị trong ba phần:

- Phần trên cùng hiển thị danh sách các khung PDU đã bắt được với một tóm tắt về thông tin gói IP được liệt kê.

- Phần giữa liệt kê thông tin PDU cho khung đã chọn ở phần trên màn hình và tách một khung PDU đã bắt được theo các tầng giao thức của nó.

- Phần dưới cùng hiển thị dữ liệu nguyên thủy của từng tầng. Dữ liệu nguyên thủy được hiển thị cả ở dạng thập lục phân và thập phân.

3. Bắt và phân tích dữ liệu ICMP Từ xa

Trong phần này, bạn sẽ ping các máy chủ từ xa (máy chủ không nằm trên mạng LAN) và kiểm tra dữ liệu được tạo ra từ những lệnh ping đó.

Bước 1: Bắt đầu việc ghi dữ liệu trên giao diện.

- Bắt đầu lại quá trình ghi dữ liệu.

- Một cửa sổ xuất hiện thông báo bạn lưu dữ liệu đã ghi trước đó trước khi bắt đầu một quá trình ghi khác. Không cần phải lưu dữ liệu này. Nhấp vào Tiếp tục mà không Lưu.

- Với quá trình ghi đang hoạt động, hãy ping ba địa chỉ URL sau từ cửa sổ lệnh Windows:

- www.yahoo.com

- www.cisco.com

- www.google.com

Bạn có thể dừng việc ghi dữ liệu bằng cách nhấp vào biểu tượng Dừng Ghi

Lưu ý: Khi bạn ping các URL đã liệt kê, lưu ý rằng máy chủ Tên Miền (DNS) dịch URL thành địa chỉ IP. Ghi nhớ địa chỉ IP nhận được cho mỗi URL

V. Cho phép lưu Lượng ICMP qua tường lửa

1. Tạo một quy tắc mới cho phép lưu lượng ICMP qua tường lửa.

Bước 1: Truy cập vào Control Panel và nhấp vào tùy chọn System and Security trong chế độ xem.

Bước 2: Trong cửa sổ System and Security, nhấp vào Windows Defender Firewall hoặc Windows Firewall.

Bước 3: Ở cột bên trái của cửa sổ Windows Defender Firewall hoặc Windows Firewall, nhấp vào Advanced settings.

Bước 4: Trên cửa sổ Advanced Security, nhấp vào tùy chọn Inbound Rules ở thanh bên trái và sau đó nhấp vào New Rule… ở thanh bên phải.

Bước 5: Khởi chạy New Inbound Rule. Trong màn hình Rule Type, nhấp vào nút Custom và nhấp vào Next.

Bước 6: Ở cột bên trái, nhấp vào tùy chọn Protocol and Ports và sử dụng menu thả xuống Protocol Type, chọn ICMPv4, sau đó nhấp vào Next.

Bước 7: Đảm bảo rằng Any IP address được chọn cho cả địa chỉ IP cục bộ và từ xa. Nhấp vào Next để tiếp tục.

Bước 8: Chọn Allow the connection. Nhấp vào Next để tiếp tục.

Bước 9: Theo mặc định, quy tắc này áp dụng cho tất cả. Nhấp vào Next để tiếp tục.

Bước 10: Đặt tên quy tắc là Allow ICMP Requests. Nhấp vào Finish để tiếp tục. Quy tắc mới này sẽ cho phép nhận phản hồi từ lệnh ping của máy tính vật lý.

2. Vô hiệu hóa hoặc xóa quy tắc ICMP mới.

Bước 1: Sử dụng tùy chọn Disable Rule cho phép bạn bật lại quy tắc sau này. Xóa quy tắc sẽ xóa nó vĩnh viễn khỏi danh sách các quy tắc đến.

Bước 2: Trên cửa sổ Advanced Security, nhấp vào Inbound Rules ở cột bên trái và sau đó định vị quy tắc bạn đã tạo trước đó.

Bước 3: Nhấp chuột phải vào quy tắc ICMP và chọn Disable Rule nếu bạn muốn. Bạn cũng có thể chọn Delete nếu bạn muốn xóa nó vĩnh viễn. Nếu bạn chọn tùy chọn này, bạn phải tạo lại quy tắc để cho phép phản hồi ICMP.

Trên đây là hướng dẫn cài đặt công cụ Wireshark trên Window. Cảm ơn bạn đã tham khảo trên ttnguyen.net.

Bài viết liên quan:

- XSS là gì? Các dạng tấn công và phòng chống lỗi XSS

- Reflected XSS là gì? Kịch bản, tác hại và ví dụ

- Stored XSS là gì? Cách kiểm tra lỗ hổng và phòng tránh

- DOM-based XSS là gì? Xảy ra khi nào và ví dụ tấn công