I. Regions

1. Định nghĩa

Regions là các trung tâm dữ liệu được đặt tại 1 vị trí địa lý cụ thể.

Lợi ích:

- HIệu suất: Có thể chọn lưu trữ dữ liệu ở khu vực gần với người dùng để giảm thiểu độ trễ.

- Độ sẵn sàng cao: Nếu một vùng dữ liệu gặp sự cố, dữ liệu và ứng dụng của bạn có thể tự động chuyển sang vùng dữ liệu khác được ghép nối.

Ví dụ về các khu vực: West US, Canada Central, West Europe, Australia East, and Japan West. Azure có sẵn ở 50+ khu vực và có sẵn ở 140 quốc gia.

2. Regions pair

Khái niệm

Một regions được ghép nối với một regions khác trong cùng một khu vực địa lý được gọi là regions pair.

Ví dụ: khu vực địa lý Hoa Kỳ: East US, US Central.

Lợi ích

- Đảm bảo phục hồi dữ liệu trong trường hợp xảy ra sự cố.

- Nếu một regions gặp sự cố, regions kia trong cặp sẽ được ưu tiên phục hồi trước, giúp giảm thiểu thời gian gián đoạn cho ứng dụng và dữ liệu.

Cách thức hoạt động

- Sao chép dữ liệu: Khi bạn triển khai ứng dụng hoặc lưu trữ dữ liệu trong một vùng Azure, bạn có thể chọn sao chép dữ liệu sang vùng sẵn sàng khác trong cặp vùng đó. Việc sao chép này được thực hiện đồng bộ hoặc không đồng bộ, tùy thuộc vào nhu cầu của bạn.

- Quản lý lưu lượng truy cập: Khi một vùng sẵn sàng gặp sự cố, Azure sẽ tự động định tuyến lưu lượng truy cập sang vùng sẵn sàng còn lại trong cặp vùng. Điều này giúp đảm bảo rằng ứng dụng và dữ liệu của bạn vẫn khả dụng cho người dùng, ngay cả khi một phần của cơ sở hạ tầng Azure gặp sự cố.

- Phục hồi sau lỗi: Nếu một vùng sẵn sàng gặp sự cố nghiêm trọng, Azure sẽ ưu tiên phục hồi vùng sẵn sàng đó trước. Điều này giúp giảm thiểu thời gian gián đoạn cho ứng dụng và dữ liệu của bạn.

Đặc điểm

- Physical isolation: Mỗi regions được đặt cách xa nhau tránh bị thiên tai ảnh hưởng đến 2 regions cùng lúc.

- Platform-provided replication: Một số dịch vụ như Geo-Redundant Storage cung khả năng tự động sao chép tới nơi ghép nối.

- Region recovery order: Đảm bảo rằng ít nhất một trong các khu vực được ghép nối được khôi phục nhanh chóng trong trường hợp xảy ra sự cố. Khả năng dự phòng này giúp đảm bảo rằng các ứng dụng của bạn vẫn khả dụng ngay cả khi một khu vực gặp sự cố.

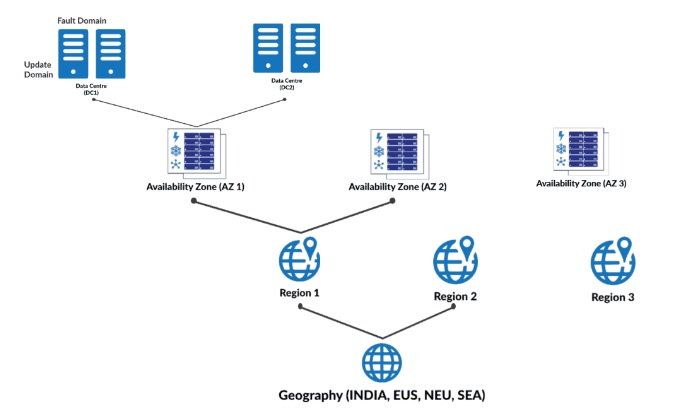

Kiến trúc

Một Regions gồm nhiều Availability Zone, mỗi AZ bao gồm một hoặc nhiều Datacenter nằm gần nhau.

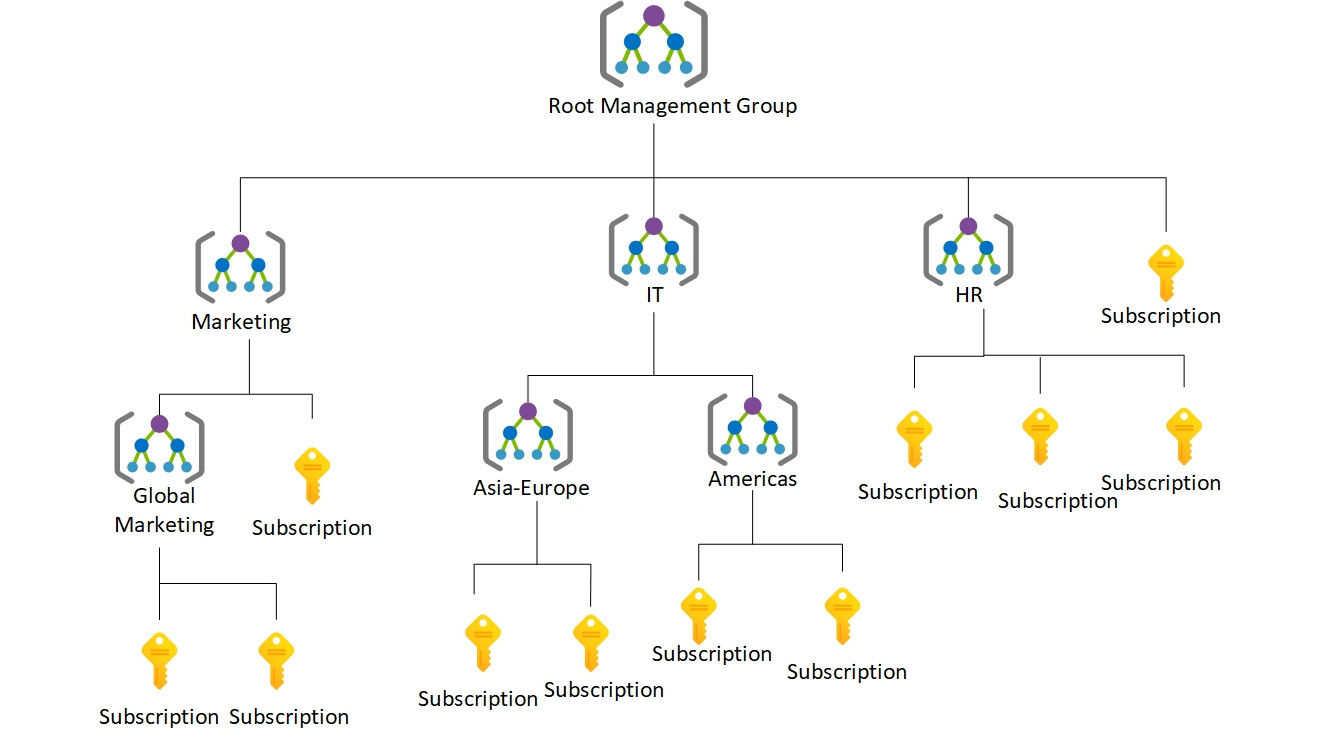

II. Management Group

Management Group cho phép quản lý nhiều hoặc toàn bộ các subscription, thay vì quản lý từng subscription riêng lẻ.

Điều này cho phép thiết lập các chính sách và ngân sách chi tiêu (ví dụ: giới hạn lưu trữ, giới hạn chi phí) áp dụng cho nhiều subscription cùng một lúc. Bất kỳ subscription nào nằm trong nhóm được quản lý sẽ tự động “kế thừa” các chính sách này.

III. Azure Policy

Azure Policy sử dụng để tạo, gán và quản lý các chính sách trên tài nguyên.

– Lợi ích:

- Áp dụng trên quy mô lớn.

- Loại bỏ các tài nguyên không tuân thủ.

– Một số chính sách:

| Chính sách | Mô tả |

| Allowed resource types | Chỉ định các loại resource |

| Allowed virtual machine SKUs | Chỉ định các loại máy ảo SKUs |

| Allowed location | Vị trí được phép |

| Require tag and its value | Yêu cầu thẻ và giá trị |

| Azure Backup should be enabled for Virtual Machines | Kiểm tra dịch vụ backup có được mở cho máy ảo |

Điểm khác biệt giữa Management Group và Azure Policy:

- Management Groups giúp bạn tổ chức cấu trúc quản lý, phân cấp quyền truy cập và chính sách.

- Azure Policy cho phép bạn định nghĩa các quy tắc chi tiết để đảm bảo tài nguyên tuân theo các tiêu chuẩn.

IV. Role-based Access Control

1. Khái niệm

Kiểm soát truy cập dựa trên vai trò (RBAC) giúp bạn quản lý ai có quyền truy nhập vào tài nguyên Azure, họ có thể làm gì với các tài nguyên đó và khu vực họ có quyền truy nhập.

Ví dụ:

- Cho phép một ứng dụng truy cập vào tất cả tài nguyên trong một nhóm tài nguyên.

- Cho phép người dùng quản lý tất cả tài nguyên trong nhóm tài nguyên như máy ảo, web,…

- Sử dụng RBAC để phân chia nhiệm vụ và chỉ cấp cho người dùng quyền truy cập cần thiết để họ hoàn thành công việc. Thay vì cung cấp toàn quyền truy cập vào tài nguyên.

2. Một số thuật ngữ

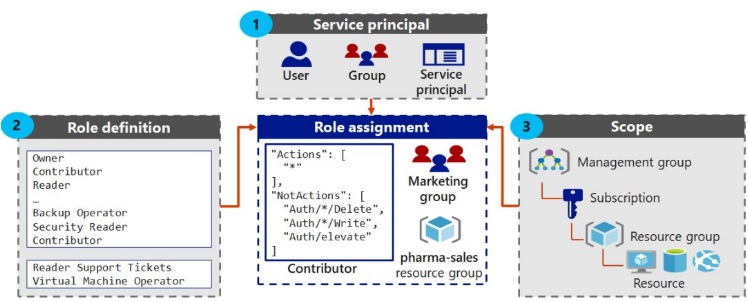

Security principal: Đại diện cho đối tượng đang yêu cầu quyền truy cập vào tài nguyên.

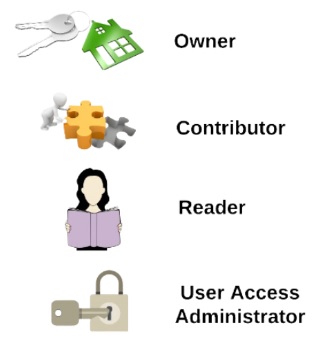

Role definition: Liệt kê các thao tác có thể thực hiện: Examples: Reader, Contributor, Owner, User Access Administrator.

Scope: ranh giới, mức độ truy cập. Examples: management group, subscription, resource group, resource.

Assignment: Gán, định nghĩa vai trò.

3. Role Assignment

RBAC cho phép phân quyền truy cập chi tiết đến các resource của Azure, các Service Principal đang yêu cầu truy cập sẽ được gán quyền với các thao tác role definition và scope phạm vi đảm bảo người dùng chỉ có thể thực hiện các tác vụ được ủy quyền trong phạm vi cụ thể.

4. RBAC Role

Owner: Có toàn quyền truy cập vào tất cả các tài nguyên bao gồm quyền ủy quyền truy cập cho người khác.

Contributor: Có thể tạo và quản lý tất cả các loại tài nguyên Azure nhưng không thể cấp quyền truy cập cho người khác.

Reader: Có thể xem các tài nguyên Azure hiện có.

User Access Administrator: Cho phép bạn quản lý quyền truy cập của người dùng vào tài nguyên Azure.