Firewall là một thành phần quan trọng trong việc bảo vệ hệ thống mạng khỏi các mối đe dọa tiềm ẩn từ internet. Trong bài viết này, chúng ta sẽ tìm hiểu về các thành phần cơ bản của Firewall và cách chúng hoạt động để kiểm soát và quản lý lưu lượng mạng.

Xem thêm:

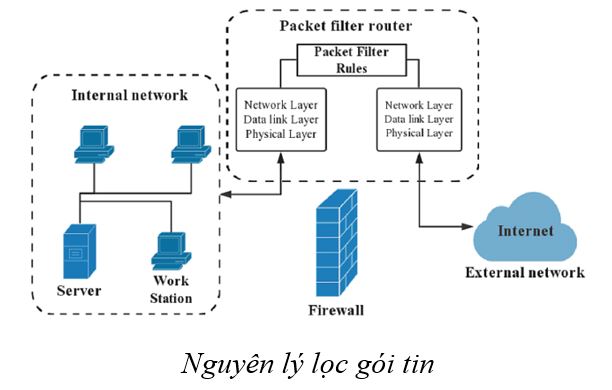

1. Packet Filtering

Packet filtering hay còn gọi là bộ lọc gói tin, được hoạt động bằng cách kiểm tra từng gói tin đi qua tường lửa. Nó xem xét các thông tin trong tiêu đề (header) của gói tin, bao gồm địa chỉ IP nguồn và đích, cổng nguồn và đích, giao thức (như TCP, UDP, ICMP), và các flag của giao thức TCP. Các quy tắc được cấu hình trước trên tường lửa để quyết định liệu gói tin có được cho phép (accept) hay bị chặn (deny).

Nếu quy tắc lọc gói tin được thỏa mãn, gói tin sẽ được chuyển qua tường lửa. Ngược lại, nếu không thỏa mãn, gói tin sẽ bị loại bỏ. Nhờ vậy, tường lửa có thể ngăn chặn các kết nối đến các máy chủ hoặc mạng đã được xác định, hoặc khóa truy cập vào mạng nội bộ từ những địa chỉ không được phép. Thêm vào đó, việc kiểm soát các cổng cho phép tường lửa chỉ cho phép một số loại kết nối nhất định đến các máy chủ cụ thể, hoặc chỉ cho phép các dịch vụ cụ thể (như Telnet, SMTP, FTP) hoạt động trên hệ thống mạng nội bộ.

Ưu điểm:

- Hầu hết các hệ thống tường lửa đều sử dụng phương pháp lọc gói tin. Một trong những ưu điểm của phương pháp này là chi phí thấp, do cơ chế lọc gói tin đã được tích hợp sẵn trong phần mềm của router.

- Bộ lọc gói tin hoạt động trong suốt với người dùng và các ứng dụng, không yêu cầu đào tạo đặc biệt nào, giúp dễ dàng triển khai và sử dụng.

Nhược điểm:

- Lọc gói tin chỉ kiểm tra tiêu đề của gói tin và không thể phân tích nội dung, khiến nó dễ bị bỏ qua các cuộc tấn công ở lớp ứng dụng như SQL Injection hay XSS.

- Khi mạng lớn và phức tạp hơn, việc quản lý và duy trì các quy tắc lọc gói tin trở nên khó khăn và dễ mắc lỗi, dẫn đến việc bảo mật không hiệu quả.

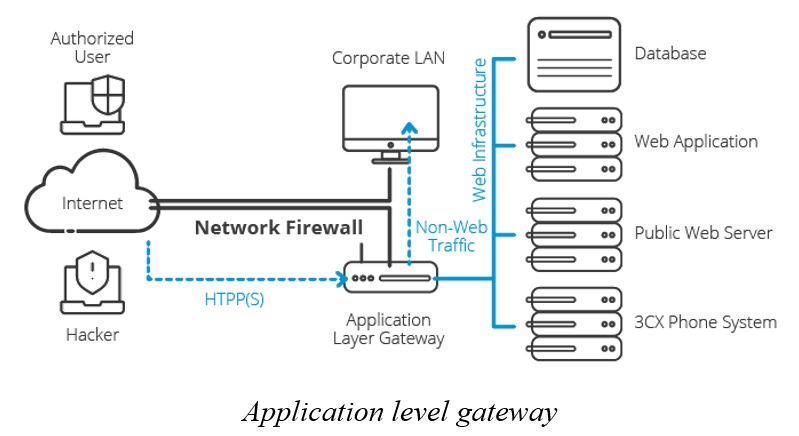

2. Application level gateway (Cổng ứng dụng)

Application level gateway hay còn gọi là proxy firewall, là một loại tường lửa hoạt động ở lớp ứng dụng của mô hình OSI. Application level gateway kiểm tra và phân tích toàn bộ nội dung gói tin, cho phép nó hiểu và xử lý các giao thức cụ thể như HTTP, FTP và SMTP, từ đó phát hiện và ngăn chặn các mối đe dọa ở lớp ứng dụng như SQL Injection và XSS. ALG hoạt động như một proxy, nhận và kiểm tra các yêu cầu từ người dùng trước khi gửi chúng đến máy chủ đích, cung cấp một lớp bảo mật bổ sung bằng cách ẩn địa chỉ IP nội bộ. Tuy nhiên, do phải xử lý sâu và chi tiết, ALG có thể làm giảm hiệu suất mạng và yêu cầu nhiều tài nguyên hệ thống hơn so với các loại tường lửa khác.

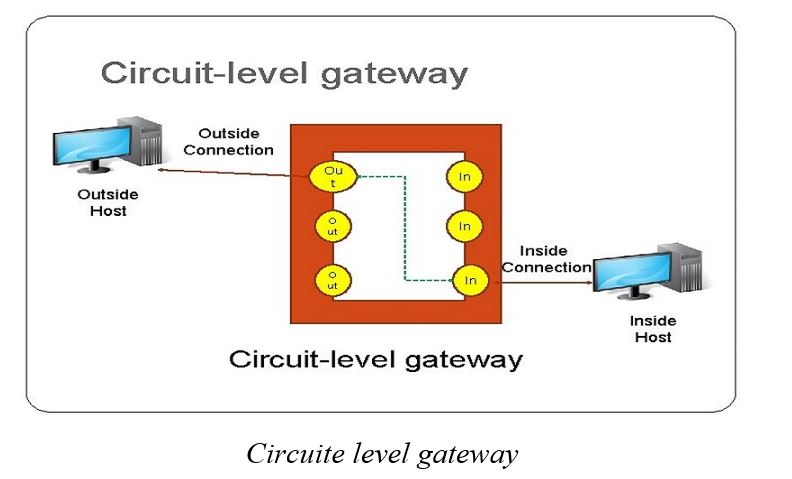

3. Circuite level gateway

Circuite level gateway (CLG) hay còn gọi là cổng vòng, nó hoạt động ở lớp phiên của mô hình OSI. Circuite level gateway giám sát quá trình bắt tay TCP giữa các gói tin để xác định xem một phiên làm việc có hợp lệ hay không. Khi một phiên được xác thực là hợp lệ, CLG sẽ cho phép dữ liệu truyền qua nhưng không kiểm tra nội dung của các gói tin. Điều này giúp bảo vệ mạng bằng cách đảm bảo rằng chỉ những phiên kết nối hợp lệ mới được thiết lập, đồng thời tăng cường hiệu suất do không phải phân tích từng gói tin chi tiết.

Circuite level gateway hoạt động như một cầu nối, chuyển tiếp các kết nối TCP một cách đơn giản mà không thực hiện bất kỳ xử lý hay lọc gói nào. Ví dụ, khi một kết nối Telnet đi qua circuite level gateway, nó sẽ chuyển tiếp kết nối này qua tường lửa mà không kiểm tra, lọc hoặc điều khiển các thủ tục Telnet. Circuite level gateway sao chép các byte giữa kết nối bên trong và kết nối bên ngoài, giúp che giấu thông tin về mạng nội bộ. Nhờ vậy, circuite level gateway cung cấp một lớp bảo mật bổ sung bằng cách bảo vệ thông tin mạng nội bộ và đảm bảo các kết nối là hợp lệ mà không làm giảm hiệu suất mạng.

Hy vọng bài viết hữu ích. Cảm ơn bạn đã tham khảo an ninh mạng máy tính trên ttnguyen.net.

Bài viết liên quan: